File Inclusion

2019. 10. 15. 14:59ㆍDVWA

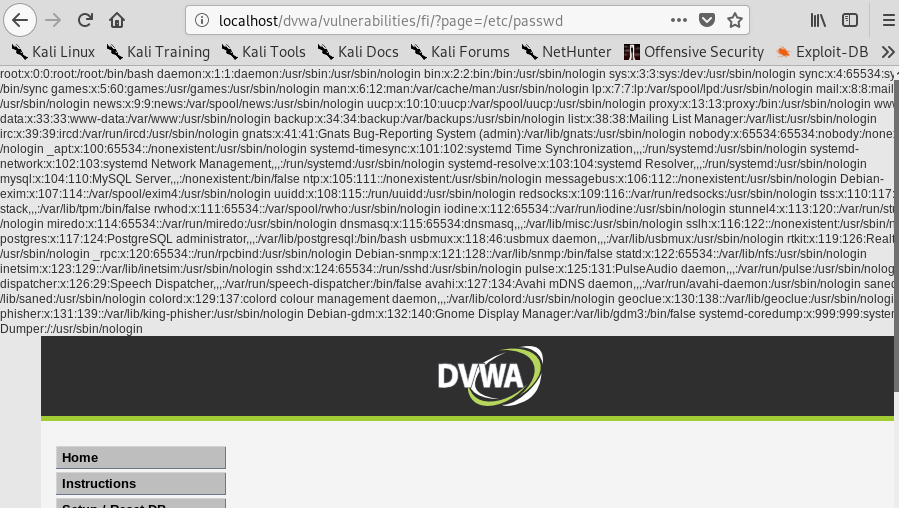

URL에 비정상적인 파일경로를 삽입함으로써 사용자로써 접근할 수 없는 파일을 노출시키거나,

외부의 파일경로로 접근하도록 유도하는 공격

LFI (Local File Inclusion) : 로컬환경에서의 공격, 비정상적인 파일 경로를 삽입하여 서버 내부의 파일을 노출시키는 공격

RFI (Remote File Inclusion) : 자신이 공격에 이용할 파일의 경로를 삽입하여 공격파일에 대한 접근

사용자 입력값은 'page 파라미터' 변수에 담겨있고 페이지는 'page 파라미터' 변수에 담겨있는 파일을 열어서 보여준다.

'DVWA' 카테고리의 다른 글

| Insecure CAPTCHA (0) | 2019.10.17 |

|---|---|

| File Upload (0) | 2019.10.15 |

| CSRF (0) | 2019.10.13 |

| Command injection (0) | 2019.10.13 |

| Brute Force (무작위 대입 공격) (0) | 2019.09.29 |